※C言語や脆弱性の話しから、久々で「機械語(マシン語)」のことを思い出した…。

※ それで、ネットで調べていたら、けっこう良い資料に当たった…。

※ 例によって、全くの個人的な興味と関心に基づくものだ…。

※ 自分の学習のために貼っておく…。多分、大学の1年生向けの講義用のスライドとして作成されたもの(2008年版か…)だと思う…。

※ 多分、この人が作成したものだと思う…。「msato」とあるからな…。違っていたら、ゴメンなさい…。

※C言語や脆弱性の話しから、久々で「機械語(マシン語)」のことを思い出した…。

※ それで、ネットで調べていたら、けっこう良い資料に当たった…。

※ 例によって、全くの個人的な興味と関心に基づくものだ…。

※ 自分の学習のために貼っておく…。多分、大学の1年生向けの講義用のスライドとして作成されたもの(2008年版か…)だと思う…。

※ 多分、この人が作成したものだと思う…。「msato」とあるからな…。違っていたら、ゴメンなさい…。

https://gigazine.net/news/20200716-arm-price/

独占:アームは一部の顧客のためにチップ技術の価格を引き上げると情報筋は言う

https://www.reuters.com/article/us-softbank-group-arm-exclusive/exclusive-arm-raises-prices-on-chip-technology-for-some-customers-sources-say-idUSKCN24G1RM

『(グーグル翻訳文)

(ロイター通信)-ソフトバンクグループが所有する(9984.T)半導体技術サプライヤーであるArm Ltdは、最近の交渉で一部の顧客のライセンス料を引き上げようとしていると、この件に詳しい4人がロイターに語った。

Armの営業担当者は最近の会談で、一部の顧客のライセンス全体の費用を最大4倍に引き上げる価格引き上げを強く求めていると、この問題に詳しい2人は述べています。

ライセンスコストはさまざまですが、複雑なコンピューティングコアなどの重要な設計には数百万ドルかかる場合があります。引き上げにより一部のライセンシーは非アーム代替案を検討するよう求められ、2人がロイターに非公開交渉について話し合うよう匿名性を要求したと語った。

Armは価格交渉についてコメントしないと述べた。

同社は、Marvell Technology Group(MRVL.O)などの顧客がデータセンターなどの新しい市場に参入できるように、新しいテクノロジーに多額の投資を行ってきました。昨年、アームは「フレキシブルアクセス」プログラムを開始し、顧客は先行技術コストを抑えながら幅広いテクノロジーにアクセスできるようになりました。

アームは、チップ内の知的財産を供給する最もアップル社(からのものも含め、世界のスマートフォンの電源AAPL.O)と、サムスン電子のCo株式会社(005930.KS)。それは、他の市場の中で、自動運転車とネットワーク技術のためのチップに拡大しています。

SoftBankは2016年にイングランドに本拠を置くArmのケンブリッジを320億ドルで購入し、これまでで最大の購入となりました。

ウォールストリートジャーナルは今週、ソフトバンクがアームの完全または部分的な売却を含む代替案を検討するためにゴールドマンサックスグループインクを雇ったことを今週報告しました。SoftBankの最高執行責任者Marcelo Claureは、火曜日にここフィナンシャルタイムズに、SoftBankがチップ会社から「ほとんどの価値」を認識したときにArmは上場すると発表しましたが、 」

チップ企業の25%が銀行の968億ドルのビジョンファンドによって保有されているため、アーム上場の結果はSoftBankにとって非常に重要になる可能性があります。ソフトバンクの最新の財務によれば、ファンドの投資額は3月31日現在で173億ドルの損失でしたが、2019年末の7,273億円(68億ドル)の損失額と比較しています。ビジョンファンドの減少は、 Uber Technologies Inc(UBER.N)およびWeWorkとして。

チップ設計者がArmのテクノロジーにアクセスするために支払うライセンス料は、収益の成長を牽引しています。このような収益は、直近の会計年度で6.4%増加して5億8,200万ドルになりましたが、Armテクノロジーで作られたチップのロイヤルティからの収益は1.5%減少して10億8千万ドルになりました。

SoftBankは部分的にArmを買収し、信号機から冷蔵庫までの日常的なデバイスがインターネットに接続することが期待されるモノのインターネットまたはIoTで期待されるブームを利用しました。

しかし、IoTでは、チップ設計者に低価格を請求するライバルや、チップ設計者自身が無料で使用できるRISC-Vと呼ばれる「オープンソース」テクノロジーとの競争に直面しています。調査会社のIDCによると、新しいコロナウイルスのパンデミックによって、IoTへの支出計画も鈍化している。

先週、Armは2つのIoTソフトウェア事業をスピンオフしてSoftBankに戻り、コアチップテクノロジーに焦点を当てました。

IoTの収益は競争と経済的な逆風に制約されているため、Armは、より複雑なチップで使用されるテクノロジーの価格を引き上げることになりました。

「それは私たちにとって多くの緊張を引き起こしました」とあるアームのライセンシーはロイターに語り、技術の向上と釣り合いが取れていないように思われたと語った。

サンフランシスコのスティーブン・ネリスによる報告。グレッグ・ミッチェルとリチャード・チャンによる編集

当社の基準:トムソン・ロイター・トラスト原則。』

※ まあ、「商法」だ…。くり返し使われて来た「手口」だ…。

ある程度の期間は、「お安く」提供して、「競合他社」が価格競争に敗れて、「死んだ」ら、それを見計らって「値段を上げて行く」…。

x86系は、十分に「死んだ」と、判断されたんだろう…。

(インテルから、ぼろぼろ「キー・エンジニア」が脱出しているからな…。そういう点では、「会社」「企業」は、「死んでも」、「セル(細胞)」の系譜は、生き続ける…)。

ただ、こういう「テクノロジー」系の競争には、「ゲーム・チェンジ」「プラットフォームの大転換」が絡む…。

今回のは、IoTにおいては、「高性能」よりも、「低電力消費」の方が、重要視されるという「大転換」があった…。

x86系は、そこを乗り損なった…。

まあ、栄枯盛衰、諸行無常、盛者必衰の理(ことわり)だ…。

ARMの先行きも、知れたものじゃ無い…、ってことだ…。

既に、RISC-Vとか、そういう「萌芽(ほうが)」が見えている…。

https://xtech.nikkei.com/atcl/nxt/column/18/00001/04260/?P=2

『なぜ、今回の事例ではランサムウエアへの感染が工場の生産・出荷にまで影響を及ぼしたのか。報じられている情報によると、出荷前に製品の不具合の有無を確認する「完成車検査システム」と工場のコンピューターが接続できなくなったから、とされている。』

『今回のホンダの事例において、実際にどのような経路でマルウエアが社内ネットワークに侵入したかについては、公表されている情報からは分からない。一般に、以下の方法が考えられる。

・「フィッシング」と呼ばれる実在の組織や個人になりすました電子メールによるマルウエアの送り込み

・組織がインターネットに公開しているサーバーからの不正侵入

・代理店などの取引先を踏み台とした侵入

・USBドライブや制御システムの保守用端末などのモバイルデバイスを通じたマルウエアの送り込み

・生産設備のリモートメンテナンス用設備の悪用

・従業員による意図的な持ち込み(内部不正)

報告されたランサムウエアには、ホンダ社内の情報系ネットワークに関する具体的な知識を活用している痕跡があった。このことから、実際に攻撃を発動する前に、何段階かの偵察的な侵入行為があった可能性もある。』

『〔工場は情報部門が「関わりたくない」領域〕

製造業としては、事業に直結する生産プロセスの可用性・継続性を確保するためのセキュリティー対策を進めることが重要だ。そのためには、製造部門と情報部門が連携し、制御系ネットワークと情報系ネットワークを含めた全体の対策を検討・推進して必要がある。

ところが、製造部門と情報部門の間で組織的あるいは文化的な相違があり、円滑なプロジェクト推進の妨げになっているケースが見られる。制御系ネットワークは、生産システムの付帯設備として製造部門が管理しており、従来は情報系ネットワークに接続していなかったこともあって、伝統的に情報部門の管轄外である場合が多い。情報部門の担当者にとって、内情が分からず、あまり関わりたくない領域である。一方、製造部門の担当者も、生産業務に必ずしも精通していない情報部門には口出しをしてほしくないと考えているものだ。

このような歴史的経緯がある中、組織横断でセキュリティー対策を進めるには、トップレベルの経営幹部によるコミットメントや支援が何よりも重要となる。現場レベルでは、製造部門と情報部門の間での、価値観や文化、背景知識、言語などの相違がハードルとなり得る。こうした課題の解決に向けたアプローチの1つとして、両部門から少人数のコアチームを組成し、サイバーセキュリティー対策の対象となる資産の棚卸しや、その資産について事業/生産プロセス/品質管理といった観点からの重要度付け、解決すべき課題の洗い出しなどを実施することが効果的だ。1~2日のワークショップを開き、チームで一緒に議論し、一定の結論を出すとよい。共通の目標や課題を共有し、協働することで得られる共感や一体感が、以後のプロジェクトを進める上での土台になる。』

※ ヤレヤレな話しだ…。

セキュリティーの強化、セキュリティー対策という「プライオリティー」の前では、「制御系ネットワーク」とか、「情報系ネットワーク」とかのへったくれも何も、無いだろうに…。

そういう「セクト主義」的な振る舞いは、トップが一喝しないとな…。ホンダの社長の八郷さんは、経歴( https://ja.wikipedia.org/wiki/%E5%85%AB%E9%83%B7%E9%9A%86%E5%BC%98 )見ると、けっこうな猛者(もさ)なんだが…。やはり、なにかと遠慮があるのか…。あるいは、「ITとか、セキュリティーとか、ワシャよく分からん…。良きに計らえ。」というよくあるタイプなのか…。

まあ、大企業になればなるほど、「セクト主義」「タコつぼ主義」が蔓延って(はびこって)、ニッチもサッチもになるんだろう…。

『具体的なサイバーセキュリティー対策としては、(1)見える化(Visibility)、(2)事前防御(Security Control)、(3)継続監視(Monitoring & Management)、という3つの観点で技術と管理プロセスを導入することが効果的だ。

(1)の見える化は、あらゆるマネジメントの基本である。存在を把握していないものは管理できないし、セキュリティー対策も実施できない。

制御系ネットワークでは、管理責任者が不明な保守用端末やリモートアクセスの出口など、いわゆる「シャドーIT」が存在する場合が多い。IT資産管理ツールやネットワーク分析ツールを活用することで、ネットワークの最新状況を効率的に一元管理することが可能になる。

(2)の事前防御では、ファイアウオールやエンドポイントセキュリティーなどの一般的なセキュリティー対策技術を活用することが有効だ。制御系ネットワークに対しては、可用性や応答性能などの要件から情報系ネットワークと全く同じ対策を一様に導入することが難しいケースもある。

だが、ネットワークの分割やアクセス制御など、生産オペレーションに影響を及ぼさない範囲で効果的な対策を導入することは可能である。例えば、ネットワークをセグメント化しておくことによって、サイバー攻撃の難度を高めるとともに、サイバー攻撃を受けた際の被害範囲を最小限に抑える効果も期待できる。

(3)の継続監視も重要だ。防御側が外部とのあらゆる接点で完璧な事前対策を実施することは時間的にもコスト的にも実質的に不可能である。ホンダの事例のような標的型攻撃では、前述の通り事前に偵察的な行為がなされることがあり、継続監視によって偵察行動を察知できれば、被害が発生する前に対応できる可能性が高まる。』

ホンダを標的に開発か、ランサムウエア「EKANS」解析で見えた新たな脅威

(外薗 祐理子 日経クロステック/日経コンピュータ)

https://xtech.nikkei.com/atcl/nxt/column/18/00989/062400028/

『パソコンやサーバーのファイルを暗号化し、解除のための身代金を要求するランサムウエアが、特定の企業を狙う標的型に進化している。ホンダを襲ったとされるランサムウエアを解析した日本のセキュリティー技術者は工場を持つ製造業や医療機関などが狙われると警鐘を鳴らす。

サイバー攻撃でホンダの工場が停止

ホンダは2020年6月8日にサイバー攻撃を受け、世界的な大規模システム障害を起こした。国内外の工場で生産や出荷が一時止まったほか、本社などで働く従業員のパソコンが使えなくなるなどオフィス系のネットワークシステムにも影響が出た。この影響で生産を停止した米オハイオ州の乗用車工場やブラジルの二輪工場は現地時間の6月11日までに復旧した。

同社はサイバー攻撃を受けた事実は認めるものの、詳細については「セキュリティー上の観点から公表しない」(広報)とする。これに対し、セキュリティー専門家の間ではホンダはランサムウエアの感染被害に遭ったとする見方が強まっている。

ランサムウエアとはマルウエア(不正で有害な動作を引き起こす意図で作成された悪意あるソフトウエアや悪質なコード)の一種だ。コンピューターに侵入してファイルを暗号化して使用不能にしたうえで「元に戻したければ身代金を払え」という内容の脅迫文を操作画面に表示する。ランサム(ransom)とは英語で「身代金」という意味だ。身代金の支払いにはビットコインなどの暗号資産(仮想通貨)が使われる。

半年間の感染台数は世界で9台

ホンダへのサイバー攻撃に使われたランサムウエアは「EKANS(エカンズ)」または「SNAKE(スネーク)」と呼ばれる種類といわれる。EKANSは2019年12月に見つかった比較的新しいランサムウエアだ。

トレンドマイクロによると同社の製品がEKANSを検出した端末の台数は2020年6月までに世界でわずか9台のみ。「EKANSは不特定多数へのばらまき型攻撃で使われるのではなく、特定の企業や組織を狙った標的型攻撃で使われる」と同社の岡本勝之セキュリティエバンジェリストはみる。

実際にEKANSは、2020年5月の欧州最大級の民間病院運営会社であるドイツのFresenius(フレゼニウス)へのサイバー攻撃や、6月のイタリアのエネルギー大手Enel Group(エネルグループ)へのサイバー攻撃でも使われた。

ホンダでシステム障害が起こった2020年6月8日、セキュリティー専門家の1人がマルウエア検索サイト「VirusTotal」にホンダのサイバー攻撃に関わったとされるランサムウエアの検体を登録した。この検体の内部構造を三井物産子会社の三井物産セキュアディレクション(MBSD)が解析した。

ホンダ内部のネットワークかを自己判断

「ホンダ内部のネットワークでしか動作しないように作り込まれていた」――。こう話すのは解析に当たったMBSDの上級マルウェア解析技術者である吉川孝志氏だ。吉川氏は検体の5つの特徴を割り出した。

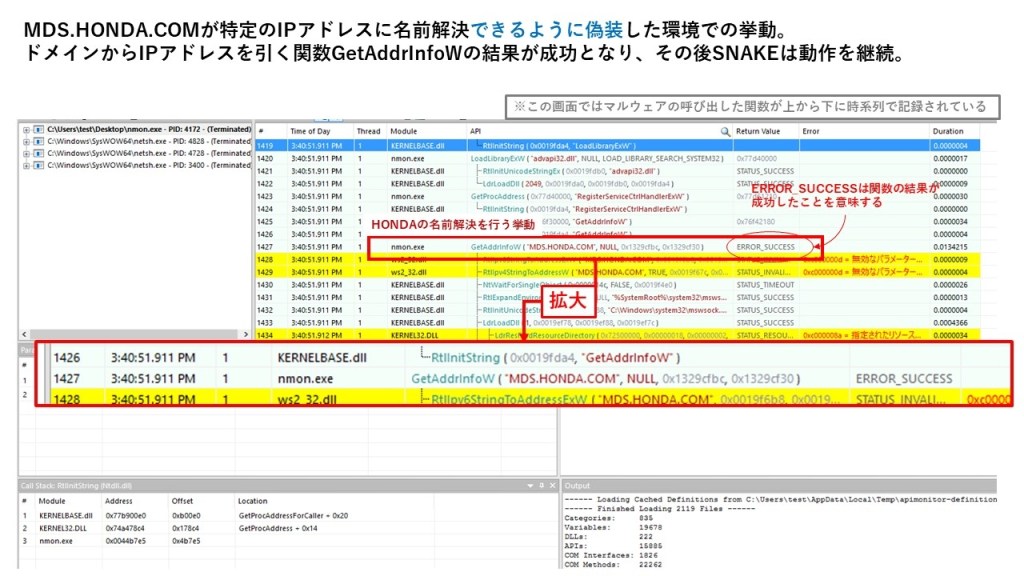

第1の特徴は、ホンダの社内ネットワーク内部にいると確認できた場合のみ感染を広げるように作られている点だ。

具体的には、「mds.honda.com」という外部に公表されていないホンダ社内ドメインの名前解決を試み、その結果が「170.108.71.15」という特定のIPアドレスであるかをチェックする。上記IPアドレス以外であれば何もしない。

特定のIPアドレスに名前解決ができる環境で動かすとEKANSは動作を継続する

(出所:三井物産セキュアディレクション)

吉川氏によれば上記IPアドレスはホンダの米法人のものだという。「情報流出していたのかハッキングしたのかは分からないが、攻撃者はあらかじめホンダの社内ネットワーク情報を収集してから(マルウエアを)開発したと推測できる」(吉川氏)。

』

『第2の特徴は、通信妨害にWindowsが備える正規のファイアウオールを使う点だ。今回の検体は名前解決できる環境にいると分かると、ファイルの暗号化に先立ってネットワーク通信を妨害する。これにより端末内部の多くのソフトが通信できなくなる。

今回の検体はWindowsが備えるネットワーク設定ツールを使って正規のファイアウオールの設定を変える。「マルウエア自体の機能を使うと不正な挙動としてマルウエア対策ソフトに発見されやすくなる。正規のファイアウオールを使うのは検知から逃れるためと考えられる」(吉川氏)。暗号化が終わればファイアウオールの設定を戻し、通信に対する妨害を解く。

さらに今回の検体はネットワーク通信を妨害した後に、暗号化の邪魔になりそうな様々なサービスを強制終了させる。吉川氏の解析によると、強制終了リストには主要なセキュリティーベンダーのマルウエア対策ソフトやバックアップソフト、データベースソフトのほかICS(産業制御システム)機器関連などもあったという。

パソコンの異変に気づいたIT担当者が対処しにくくするため、リモートデスクトップ(RDP)などの遠隔操作ソフトも強制終了する。WordやExcelといったオフィス系ソフトをはじめ、「強制終了リストに記載されているプロセスだけでも1500ぐらいある」(吉川氏)。

「膨大な強制終了リストを攻撃者が毎回作っているとは考えにくい。他のランサムウエアも同様のリストを持っており、おそらくアンダーグラウンドで共有されているのではないか」と吉川氏はみる。

ドメインコントローラーとそれ以外を見分ける

第3の特徴は、暗号化に際してそのコンピューターがドメインコントローラーかそれ以外かを見分ける点だ。ドメインコントローラーとはあるネットワークドメインにおけるアカウントやアクセス権限などを一元的に管理するサーバーや、それを動かすコンピューターを指す。

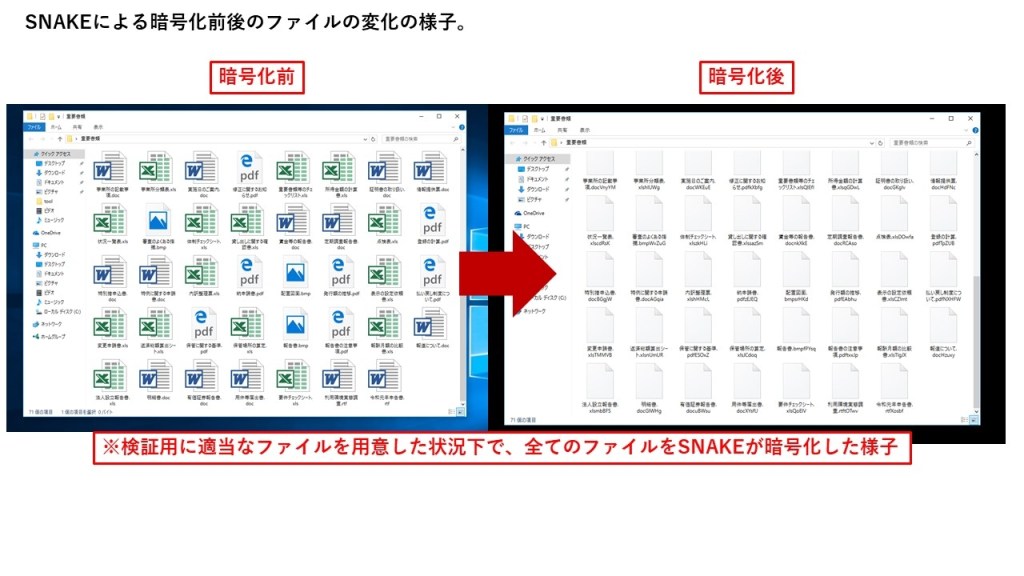

通常のランサムウエアはファイルを暗号化した後で脅迫文を送りつける。しかし今回の検体の場合、ドメインコントローラーではないコンピューターについてはシステムファイル以外の全ファイルを暗号化するだけで、脅迫文は送らない。暗号化されたファイルには暗号化前のファイル名やAESキーなどを含むフッターを追加し、さらにその末尾に「EKANS」という5文字を入れ込む。

検証用に用意したファイルをEKANSが暗号化した

(出所:三井物産セキュアディレクション)

今回の検体が起動したコンピューターがドメインコントローラーの場合はファイルを暗号化せず、パブリックデスクトップなどに脅迫文のみを送る。脅迫文には「企業ネットワークを突破してファイルを暗号化した。復旧にはファイル復号ツールを購入する必要がある」旨のメッセージと連絡先メールアドレスを記載する。

なぜドメインコントローラーにのみ脅迫文を送るのか。吉川氏はその理由を「一般社員が脅迫文を見てもあまり意味がない。工場などは無人環境でシステムを運営するケースも多いため、効率を考慮してシステム管理者だけに送る設定にしたのだろう」と推測する。

「今回の検体の一連の挙動はドメインコントローラーに侵入できる前提で開発されていることを示唆する。最近のランサムウエアは暗号化前に情報を抜き取るケースも多い。今回の検体がファイルを盗んだ形跡は現時点では確認していないが、ホンダが内部情報を抜き取られた可能性はゼロではない」(吉川氏)。

過去ホンダを襲った「WannaCry」と異なる特徴

第4の特徴は、米Google(グーグル)のGo言語で開発されている点だ。Go言語であればWindows用に開発していてもMac用やLinux用に転用が容易だ。このメリットは攻撃者にとっても当てはまる。

さらにGo言語はC言語などに比べてコンピューターが自動的にコードを記述する割合が高く、人間が記述するコードが少ない。そのため「解析者からするとどのコードを攻撃者が意図して書いたのかが分かりにくい」(同)。この点も攻撃者に有利に働く。

第5の特徴は、自身を複製して他のシステムに拡散する「ワーム」機能がないという点だ。2017年にホンダや日立製作所など世界中の企業を襲った「WannaCry(ワナクライ)」や「NotPetya(ノットペチャ)」と呼ばれるランサムウエアはワーム機能を備えていたために被害が急拡大したとされる。

「ワーム機能を付けると攻撃者が意図する範囲を越えて攻撃が拡散する可能性がある。攻撃者はドメインコントローラーに侵入できる前提だったため、自分の想定以上に被害を広める必要はないと判断したのではないか」。こう吉川氏はみる。

さらに吉川氏は「近年のランサムウエアはばらまき型より、今回の検体のように攻撃対象の企業に挙動を合わせて開発する傾向が高くなっている」と指摘する。とりわけシステム停止が業務に甚大な損害をもたらすため、身代金の支払いが期待できる製造業や医療機関、個人情報を扱う法律事務所などが標的になっているという。

ばらまき型はマルウエアをセキュリティー企業などに収集され対策されやすいうえ、個人のパソコンに感染する場合もある。これに対し、多額の身代金を払ってでもシステム停止を回避したい業種や企業に的を絞ってランサムウエアを開発するほうが対策されにくく身代金をせしめやすい――。今回の検体の分析からはこうした攻撃者の動向が読み取れる。

テレワーク常態化に合わせた対策が急務に

ホンダにEKANSが侵入したのか、侵入したとすればどういう経路だったのかは明らかになってはいない。吉川氏は「一般的に標的型ランサムウエアはRDPやVPN(仮想私設網)などを入り口にするケースが多い」と話す。

テレワークがニューノーマル(新常態)として広まるなか、企業はRDPなどのサービスが不必要に外部に公開されていないかを確認したり、アクセス制限を再確認したりといった対策が欠かせない。さらにネットワークセグメントの細分化や重要データの定期的なバックアップ、バックアップデータの隔離などの対策も追加する必要があるだろう。』

※ 「エモテット(Emotet)」もヒドかったが、この「EKANS(エカンズ)」というのも、ヒデーな…。

世界中がリアル・ウイルスでてんやわんやしている間にも、「コンピュータ・ウイルス」の作成者たちは、黙々と仕事に勤しんでいたわけだ…。みんなが「巣ごもり」「自主隔離」していたんで、却って怪しまれなくて、好都合だったかもな…。

大体、上記の記述にある「内部者情報」も、エモテット(Emotet)の攻撃で抜いたという可能性は無いのか…。

エモテット(Emotet)+EKANS(エカンズ)の「合わせ技」とか、ウンザリな話しだ…。

オレのところにも、「Amazon account-update」を名乗る「標的メール」が、1日平均2個は送付されて来るぞ…。「あなたのアカウントの更新ができませんでした。つきましては、ここにアクセスして、対処して下さい。」というものだ…。

前は、「送信者」の名義が明らかに怪しいものだったので、すぐに分かるような代物だったが、最近は「巧妙化」して、htmlメールの「ソース」を表示して、調べないと「分からない」ように進化している…。

それでも、「形態」がいつも似たようなものなんで、それで分かる…。何かの「ひな形」を使っているんだろう…。

しかし、それでも「標的メール」フォルダに移動したりしないとならないので、オレの人生は削られる…。ウンザリな話しだ…。

Win7までは、ジャストシステムのShurikenというメーラーを使っていた…。これは、メールの自動分類機能が優れていて、愛用していた…。だけど、Win10になってから、うまく動作しなくなった…。それで、泣く泣くThunderbirdに替えた…。これだと、タグとマークは付けられるが、Shurikenのような自動分類機能は見あたら無い…。それで、大分手間が増大してしまった…。

と思っていたが、今ネットで調べると、「フィルターの設定」というものがあって、これをうまいこと設定すると、自動分類できそうだ…。ただ、「本物の」アマゾン関係のメールも「標的メール」に分類されそうで、そこをクリアできるのか…。まあ、やってみよう…。

セキュリティーの向上を図ると、「不便さ」は増加する…、という良い例だ…。

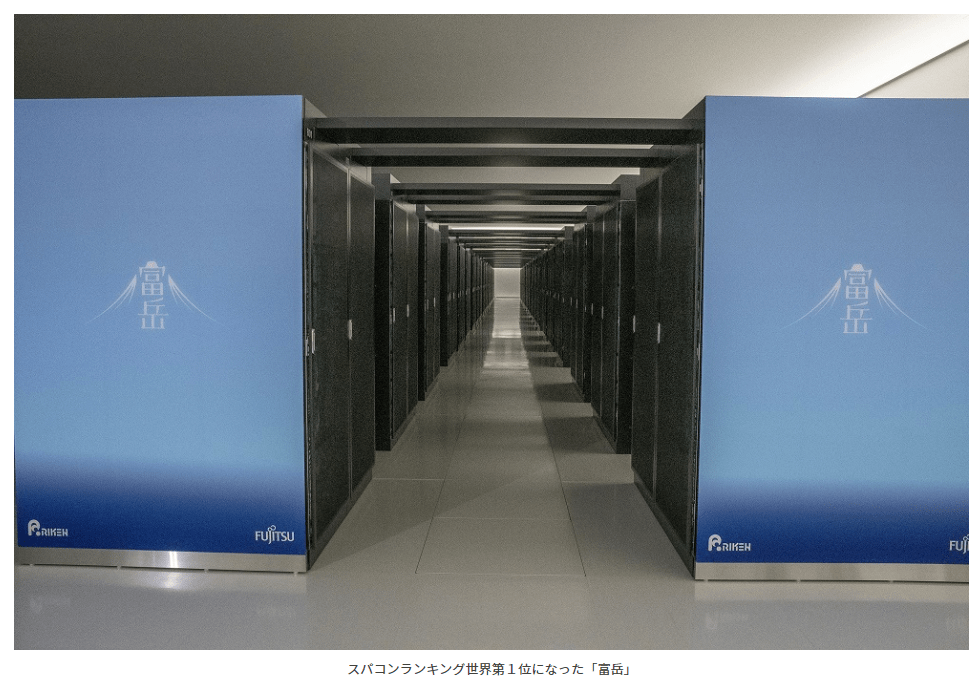

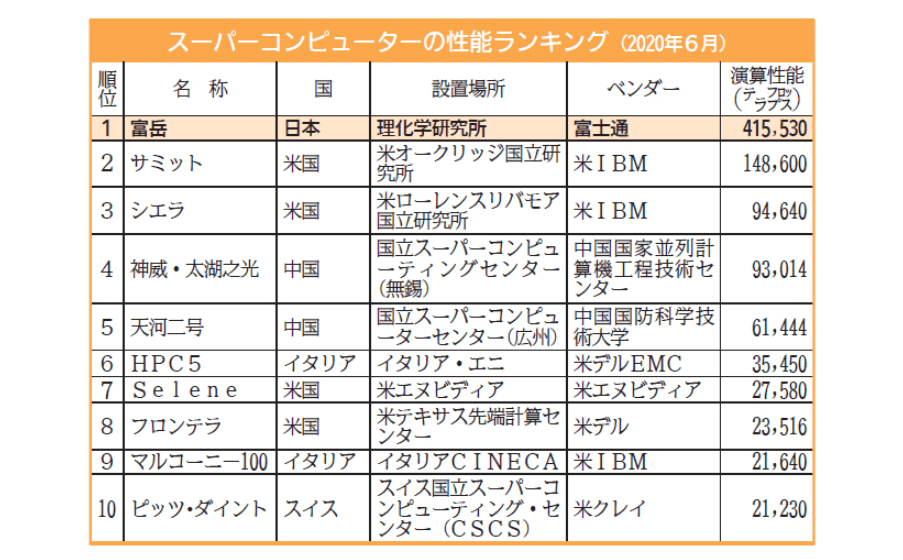

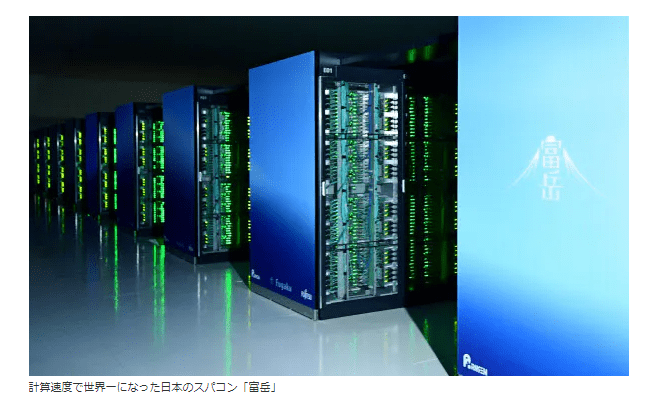

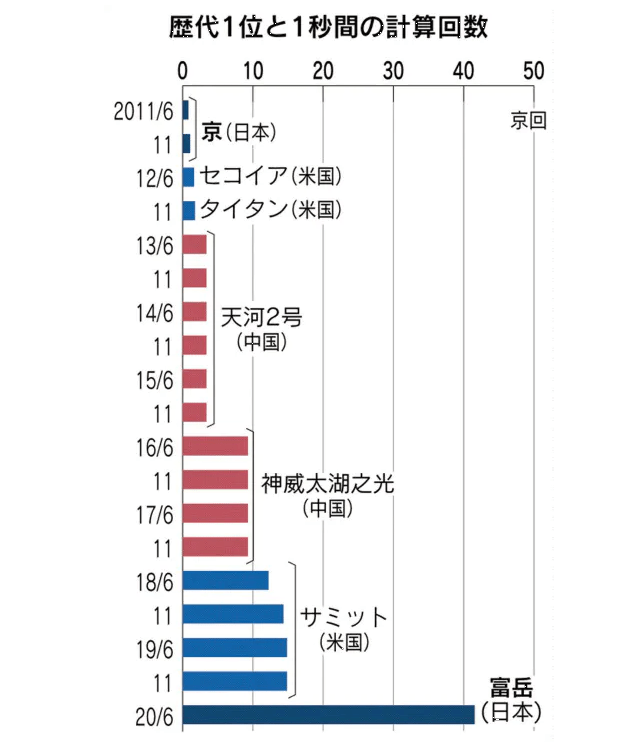

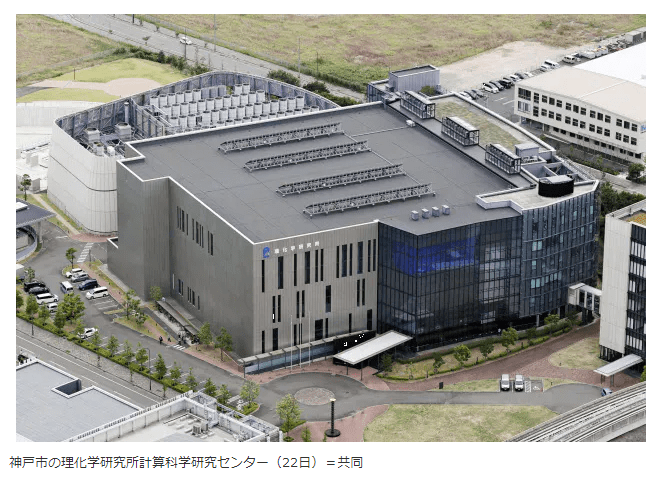

『今回のスパコン首位奪還は国産コンピューターの底力に加え、日本のモノづくり力を世界に知らしめた。

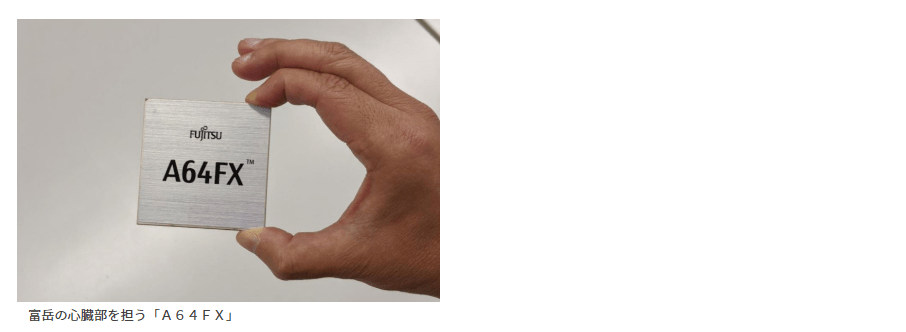

その象徴とも言えるのが、富岳の心臓部を担う中央演算処理装置(CPU)「A64FX」だ。スパコン「京」でも理研とタッグを組んだ富士通は、長年培ってきたプロセッサー設計の知的財産とノウハウをA64FXに注ぎ込んだ。

A64FXは携帯電話向けでも知られる英ARM(アーム)仕様の64ビットプロセッサー。ARMと共同で、スパコン向けに新しいアーキテクチャー(設計概念)を開発し、世界に先駆けて商用化した。

アーム仕様はオープンソースを推進する開発コミュニティーなどが多く、稼働するアプリケーションの数も多い。これが京と富岳との大きな違いだ。』

『京は高性能のUNIXサーバーで実績を持つ「スパーク」仕様をベースに独自にプロセッサーを作り込んだ。これにより11年に世界最速の座を射止めたが、独自仕様がハードルとなり、市販のアプリがそのままでは動かず、仲間作りでは苦労を余儀なくされた。富岳ではこの教訓を生かしアーキテクチャーをアーム仕様に切り替えた。』

『A64FXは演算処理を担うコア(回路)数が48個。トランジスタ数は約87億個に上り、ピーク性能は2・7テラフロップス(テラは1兆)以上。プロセッサー内には高速メモリー「HBM2」が直付けされており、処理能力を左右するピークメモリーバンド幅は毎秒1024ギガバイト(ギガは10億)と高速だ。

富士通は米ヒューレット・パッカード・エンタープライズ(HPE)とのパートナー契約により、HPE傘下でスパコンの老舗である米クレイに対してA64FXの外部供給を始めている。A64FXの外部供給は初めて。

富士通の時田隆仁社長は23日の会見で「今回の開発目標の一つは富岳の成果をグローバルに展開すること。富岳の成果を世界中に提供したい」と胸を張った。A64FX搭載のクレイ機は米国のロスアラモス国立研究所やオークリッジ国立研究所のほか英国のブリストル大学などが導入を検討中という。』

https://www.nikkei.com/article/DGXMZO60655390S0A620C2MM8000/

『スパコンは核実験のシミュレーションなどにも使われ、国の科学技術力や安全保障に影響を及ぼす。先端技術を巡って覇権争いを演じる米中は1~2年以内に毎秒100京回の計算をこなす次世代のスパコンを投入してくる見通しだ。今回の首位を日本が獲得したのは、スパコンが世代交代の時期を迎えるなかで、米中より早く次世代機を投入できた面もある。

資金力で劣る日本が米中と同じ土俵で闘い続けるのは難しい。世界最速の称号は、むしろ富岳を活用してどう成果を生み出すかといった課題を日本に突きつける。

世界では次世代の高速計算機である量子コンピューターの開発も進む。デジタル技術が社会を変えるなか、日本として高速コンピューターの技術をどう開発し、活用していくか、中長期の戦略を描くことも必要になる。(AI量子エディター 生川暁、三隅勇気)』

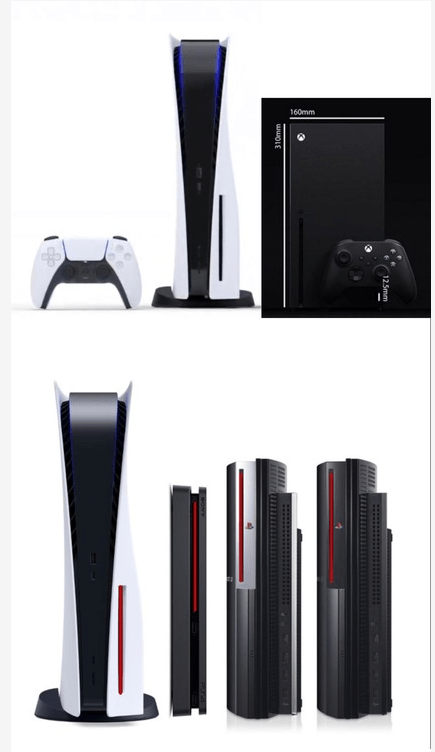

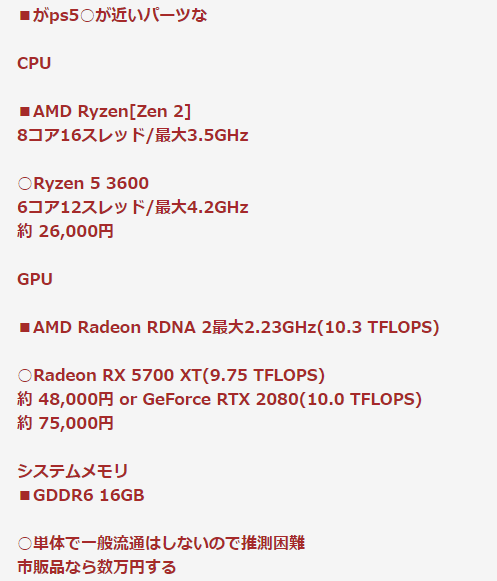

PS5さん、クソデカイ : PCパーツまとめ

http://blog.livedoor.jp/bluejay01-review/archives/56859868.html

※ もはや、「ミドルタワー」じゃ無いな…。やや小さめの「フルタワー」と言った感じか…。

※ 実コア8個も有るんじゃ、やむを得ない…。発熱も、凄いだろう…。

※ ちなみにオレは、「ゲーム機」は買ったことが無い…。PCゲームは、やるけどな…。

※ Steamから、「ウイッシュ・リスト内のゲームが、お安くなっています!」のお誘いメールが来るよ…。

※ それで、けっこうな値段のGPUも積んでる…。ハイエンドでは無いが、まあ、準ハイエンドクラスだ…。いや、「だった」と過去形か…。まあ、Civ6くらいは、こなせるんで、買い換えの予定は無い…。

※ それは、いい…。良くないのは、「3連ファン」なんだが、win10に替えて、DirectX12になってから、ゲーム中でも無い時に、「ブン回る」ようになったんだよ…。ウルサイ、ウルサイ…。

※ それで、いろいろ思い出して、GPU Tweak2とか、Ai Suite3とかダウンロードして、いじった…。

※ それで、何とか「静音化」した…。

※ しかし、win7の時と違って、再起動すると、全く一(イチ)から「設定し直し」を、強制されるようになった…。これが、毎回の一仕事(ひとしごと)だ…。

※ セキュリティ対策なんだろうが、「なんだかなー…。」だ…。

※ こういうところにも、win10が嫌われる理由がある…。

※ 以下の投稿は、例によってオレ個人の興味と関心に基づくものだ…。自分の「備忘録」用として、貼っておく…。興味も関心も無い人は、スルーしてくれ…。

『現在のパソコンに使われるCPUはCISCと呼ばれるものが主流で、多くは一つのコアにコードを読み込み(ロード)、解釈(デコード)し、処理をスケジュールする装置を一つと、それを処理するパイプラインと呼ばれる演算装置を複数持っている。しかしスケジュールの能力に限りがあるため、例えば整数を処理するパイプラインが働いていても、浮動小数点やMMXなどのマルチメディア計算をするパイプラインが空いていることがある。

そこで一つのコアに搭載しているデコードやスケジュールをする装置を複数に増やし、一つのコアを論理的に複数のコアとして動作させることで、空いているパイプラインを埋めて効率を向上させることが考えられた。

ただしコードやデータの間にはお互いに依存関係があり並行処理できない場合がある。また複数の論理的なコアは一つのL2キャッシュを共有しておりデータやキャッシュ不整合が発生した場合はロックがかかり効率が低下する。

コアはキャッシュに対し速度が遅いメインメモリーの入出力が必要になるとパイプラインが空いていても処理できない。最近のCPUは処理するコードやデータの量がL2キャッシュの容量を超えるほど肥大化しメインメモリーの入出力が必要な場合が増えているため、メモリーコントローラーをチップセットではなくCPU自体に内蔵させてメインメモリーの入出力速度を向上させている。』

『ハイパースレッディングが特に有効なのは、整数処理と浮動小数点処理やマルチメディア処理というように異なるパイプラインを多用するソフトウェアである。殆どのソフトウェアでは論理部分の大半は整数処理であり、浮動小数点処理と多重化できる可能性が高い。

しかしマルチメディアでデータ量が大きくなると、ハードディスクやメインメモリーの頻繁な読み書きが必要となり効率が低下する。またデータのサイズがバラバラの場合は規則正しくロードすることができない。

従ってハイパースレッディングで効率が良いのは、比較的小さなサイズの整数処理のコードと、データサイズが小さい、もしくはデータサイズが大きくても配列が規則的な浮動小数点処理やマルチメディア処理の繰り返しが並行して行われている場合である。』

『一方苦手とするのは、例えばWindowsやLinuxのように雑多なDLLやライブラリー類が頻繁かつ非同期的にコールされ、またコードやデータが頻繁に更新される、いわゆるローカリティが低い場合である。この場合、複数のスレッドでCPUのデータ幅やL2キャッシュが細分化され(スラッシング)、ハイパースレッディングによって逆に効率が低下することもある。

そのため、ハイパースレッディングによって多くのユーザーが不満を持つソフトウェアの立ち上がり時間が短縮されないのはこのせいである。一方、音声や動画の変換や編集ではハイパースレッディングの効果が高くなる。通常入力データサイズが規則的なデータ圧縮のほうが入力データが不規則なデータ解凍より早くなる傾向がある。』

『ハイパースレッディングの利点として、もともと複数の物理的コアを利用できる対称型マルチプロセッシング対応のOSでは、特にソフトウェアを改変することなくハイパースレッディングによる複数の論理的コアを利用できることである。

すなわちハイパースレッディングはソフトウェアを改変せず利用できる透過性があることが特徴である。もちろんハイパースレッディングを意識した処理として実装しているかどうかによって効率は変化する。

なお、処理中のコードやデータを自ら書き換えていくような特殊なソフトウェアや、複数のスレッドが強い依存関係を持つ場合は効率が低下したりエラーとなることがある。また論理的コア同士の間でデータの秘匿に問題があるなど、ごく限られたケースながら問題が生じることがある。このため、多くのPCではBIOSなどでハイパースレッディングをオフとすることができるようになっている。』

1コアを2スレッド動作させる、HTテクノロジー

http://www.pasonisan.com/customnavi/z1012_cpu/03ht.html

※ この図が、分かりやすい…。ハイパー・スレッドの発想は、「パイプライン」をギッシリ埋めたら、それだけ処理の量が増加して、処理速度が速くなる…、というものだ…。スレッドを流し込む回路を、2本に増やして、空いているパイプラインに送り込もう…、というものだな…。

※ 実コア4個の場合で、説明している…。「HTなし」だと、右側の図の通り、パイプラインに「空き」が生じている…。これを「HTあり」にすると、その実コアのパイプラインの空いているところに、「処理命令(演算命令)」を流し込んで、「隙間なく」稼働させることができている…。それで、「処理量」全体としては、「4コア」+「4HT」で、あたかも「8コア」に匹敵するようなパフォーマンスが発揮できる…、というわけだ…。

※ そういう芸当を可能にするテクノロジーが、この図…。各「命令」には、「ID」が付されており、どこの「パッケージ」のどの「コア」で処理すべきなのか、指示している…、というわけだ…。

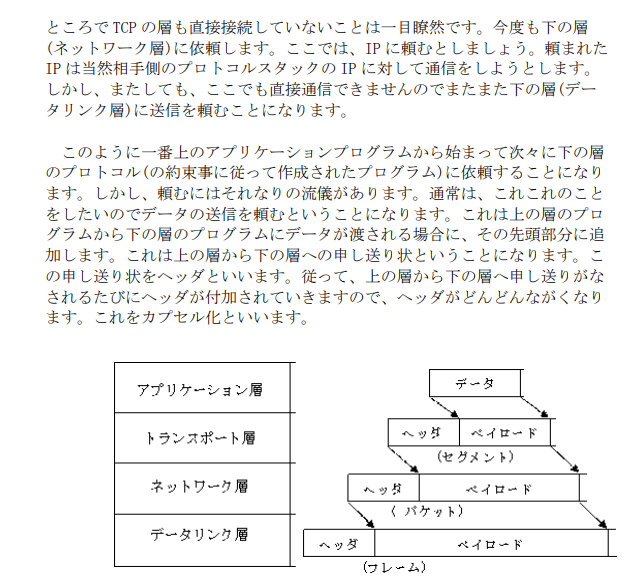

※ こういう「フラグ」が立てられている図は、インターネットの「TCP・IP」でも、見たな…。また、「VPN」のところでも見た(VPNは、TCP/IPの応用だから、当然と言えば当然だ…)。

※ まあ、同じような「発想」と言っていいんだろう…。

※ 実は、完全に「誤解」していた…。ハイパー・スレッドは、OSの「マルチタスク」における「アイドリング」状態を利用して、その状態に「スレッド」を発行して、OSレベルで騙すテクノロジーだ…、と理解していた…。

※ どこで、そう理解したのか…。何か、そういう文献でも読んだのか…。今となっては、分からんな…。

※ これだから、世の中恐ろしい…。一旦、「分かった」つもりになっていても、どこでどう「誤解」しているものか、知れたものでは無い…。

※ 何事も、「虚心坦懐」に、「一から学ぶ」という姿勢を忘れないようにすることが、大切だ…。